摘要

针对网联车GPS信号可能遭受虚假注入攻击的问题, 本文提出一种基于自适应分布式卡尔曼滤波DKF的攻击检测策略. 首先, 构建GPS信号虚假注入攻击下的网联车队列系统不确定动态模型, 并提出一种自适应DKF算法, 以解决网联车行驶过程中噪声统计特性未知的问题; 其次, 设计了一种基于自适应DKF状态残差的卡方检测方法, 实现对GPS信号虚假注入攻击的检测; 最后, 通过实验仿真验证所提检测方法的有效性.

Abstract

To address the issue of potential spoofing attacks on GPS signals in connected vehicles, this paper proposes an attack detection strategy based on an adaptive distributed Kalman filtering (DKF). Firstly, an uncertain dynamical model of a connected vehicle platooning system subject to the GPS spoofing attack is derived, and then an adaptive DKF algorithm is proposed to solve the problem of unknown noise statistical properties of the connected vehicles in driving. Secondly, a chi-square detection method based on the state residuals of the DKF is designed to detect GPS spoofing attacks. Finally, the effectiveness of the proposed detection method is verified through experimental simulations.

1 引言

随着网络科技与自动驾驶技术的飞速演进,网联车已成为智能交通系统的重要组成部分 [1-2] . 网联车技术不仅有助于缓解交通堵塞,还能提高车辆运行效率和安全性,降低燃油损耗 [3-5] . 然而,网联车技术的广泛应用也带来了新的安全挑战,如网联车在行驶过程中可能会受到外部网络攻击的威胁 [6] . 车辆一旦遭受网络攻击,将使车辆产生误导性信息,从而引导车辆做出错误的决策,这不仅危害车辆的行驶安全,还可能引发严重安全事故 [7] .

当前,网联车的信息安全问题已经引起了广泛关注 [8] . 例如,文献 [9] 对网联车的网络安全研究成果进行了全面的回顾,揭示了多种攻击类型并提出了对应的攻击检测方法,包括拒绝服务(denial of service,DoS)攻击、重放攻击、随机攻击、隐蔽虚假注入攻击等 [10-13] . 文献 [14] 对网联车的通信网络架构进行了深度分析,并提出了多种网络攻击的防御策略,但这些策略主要针对数据和信息安全,对于物理层面的攻击,如传感器攻击,所提出的解决方案仍存在防护缺陷. 文献 [15-16] 提出了基于数字水印的攻击检测方法,但这种方法在某些特定场景下可能被恶意攻击者检测并利用,从而降低系统的整体安全性.

近年来,为了提高攻击检测的精确度以及对环境变化的适应能力,卡尔曼滤波技术因其在处理噪声和模型不确定性方面的显著优势而被应用于攻击检测. 文献 [17] 对网联车队列系统传感器攻击检测问题,提出了一种结合卷积神经网络和卡尔曼滤波器的卡方检测方法,但检测结果高度依赖卷积神经网络的训练. 文献 [18] 利用支持向量机检测车辆位置和速度传感器的攻击,但无法检测到数据集之外的新型数据攻击类型. 文献 [19] 利用扩展卡尔曼滤波技术和输出残差累积和检测方法,检测网联车GPS和雷达传感器的虚假注入攻击,但未考虑车辆噪声的不确定性和建模误差. 文献 [20] 针对网联车GPS虚假注入攻击的问题,提出一种基于分布式卡尔曼滤波(distributed kalman filtering,DKF)的广义似然比(generalized likelihood ratio,GLR)检测方法,但无法检测攻击前后输出残差不变的隐蔽虚假注入攻击. 文献 [21] 提出了一种集成噪声先验统计估计器的自适应无迹卡尔曼滤波算法,但其应用尚未扩展到网联车系统中. 尽管卡尔曼滤波技术已运用于网联车攻击检测,但大多数研究未考虑噪声统计特性对滤波器精度的影响,且难以识别隐蔽虚假注入攻击.

网联车的安全行驶依赖于准确的位置信息,而目前车辆位置信息主要由GPS信号提供,由于GPS信号通过外部开放环境下获取,很容易遭受虚假注入攻击,从而威胁网联车的行驶安全 [22] . 对此,本文综合利用卡尔曼滤波技术和卡方检测方法,提出一种基于自适应DKF的网联车GPS虚假注入攻击检测方法. 对比现有文献,本文主要贡献如下: 1)通过引入噪声估计机制,提出了一种改进的自适应DKF算法,使其在网联车运行过程中能动态估计车辆噪声的变化,提高了DKF的滤波精度和稳定性; 2)从自适应DKF状态残差角度分析了检测隐蔽虚假注入攻击的可能性,进而提出了基于自适应DKF状态残差的改进卡方检测方法. 仿真对比实验结果验证了本文所提方法不仅能够有效地检测网联车GPS隐蔽虚假注入攻击,还减少了攻击检测的误报率.

2 问题描述

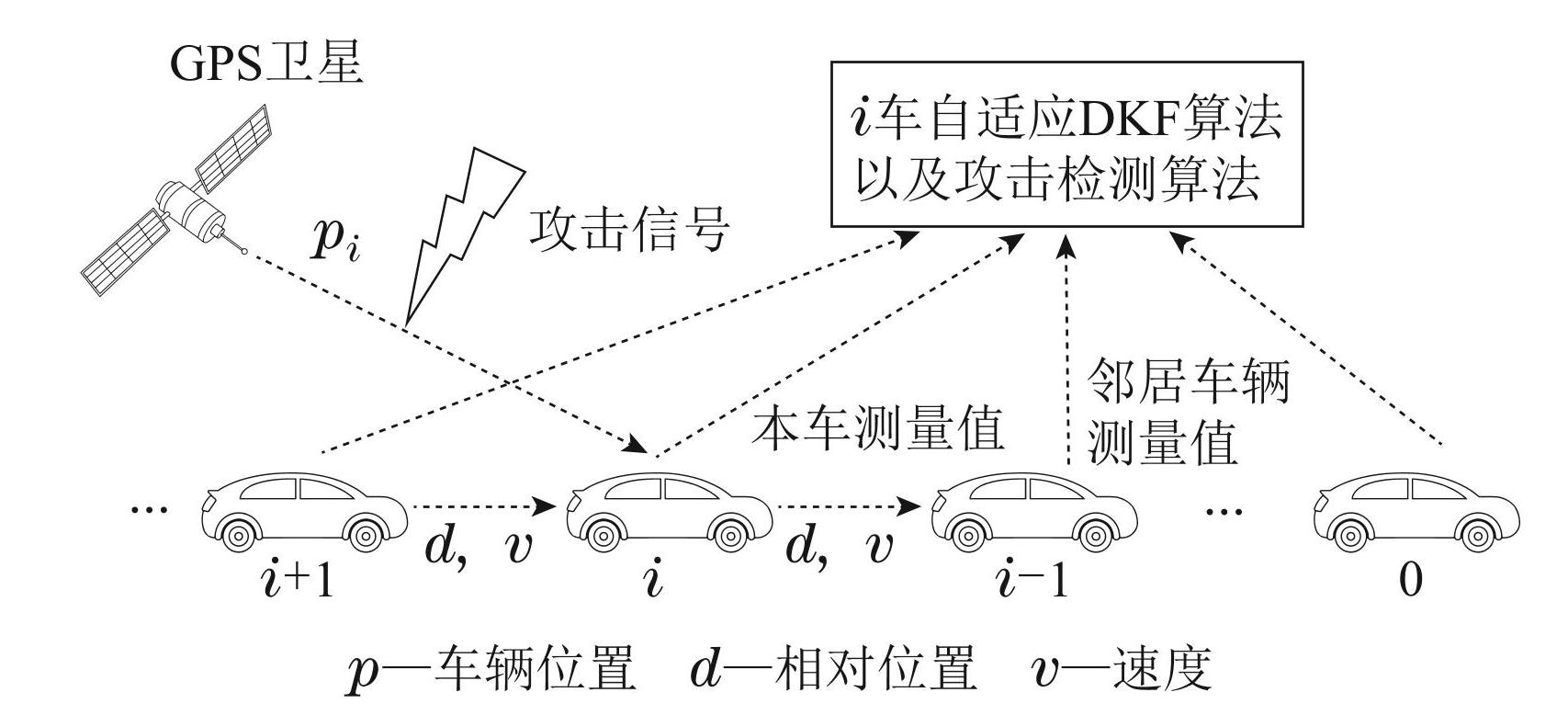

考虑如图1所示的由N辆车组成的网联车系统,车辆间的通信关系通过拓扑图G(V,ε)进行描述,其中: V = {1,· · ·,N}表示顶点集,即车辆的索引集; ε表示车辆的拓补边集,即车辆之间的拓扑关系,由边连接的两辆车可以相互通信并且交换测量信息; 集s中的元素个数表示为 |s|; 第i 个顶点的邻居或领域集合定义为其中元素满足在该网联车系统中,车辆可以通过特定传感器获得自身位置、速度、加速度以及与邻居车辆的相对位置等信息,据此决策以确保安全平稳行驶. 然而,网联车的位置信息是通过 GPS传感器得到,而GPS信号是从开放的外部获取,因此,很容易受到虚假注入攻击信号的影响.

本文以网联车i为研究对象,利用GPS传感器测量信号设计基于 DKF的攻击检测策略,以实现网联车 GPS信号虚假注入攻击检测.

图1网联车队列系统示意图

Fig.1A schematic of a platooning system of connected vehicles

2.1 网联车系统建模

考虑网联车i在一维纵向行驶中的位置、速度和加速度等信息,建立如下状态空间模型 [20] :

(1)

其中: k为采样时刻; 为状态变量,pi,vi和ai分别为该车的纵向位置、速度和加速度; 变量表示该车的第个邻居车辆在当前时刻的状态变量; 网联车测量输出定义为变量分别表示为该辆车位置、速度、加速度的观测值,变量表示该辆车与其第个邻居车辆相对位置的观测值; ωi 表示系统的过程噪声,为测量噪声; ui为已知控制输入; 以及矩阵

其中: ∆t为采样周期,τi为动力学等效时间常数,I3为三维单位矩阵,为元素均为1的|Ni|维列向量,E = [−1 0 0]. 进一步,过程噪声和观测噪声均服从高斯分布,分别满足以下条件:如果如果如果如果如果如果 i≠l. 其中Qi,k和Ri,k分别为过程噪声和观测噪声的未知方差矩阵.

2.2 攻击描述和问题提出

网联车主要通过GPS 获得自身位置信息,在位置信息传递过程中,可能遭受攻击并破坏GPS信号. 考虑GPS信号虚假注入攻击,网联车测量输出信号中将出现额外信息,即攻击后第i辆车状态空间模型变为

(2)

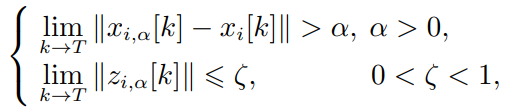

其中: yi,α[k]表示当前时刻第i辆车遭受虚假注入攻击后的测量输出信号; 表示当前时刻第i辆车所受到的攻击信号. 虚假注入攻击有多种形式,其中隐蔽虚假注入攻击是一种危害性最大的攻击类型,攻击者精心策划攻击量,每次引入的攻击量足够小,不会被检测系统发现. 隐蔽虚假注入攻击信号满足以下性质 [23] :

(3)

其中: xi,α[k]为当前时刻第i辆车受到攻击时系统状态变量,zi,α[k]为当前时刻第i辆车受到攻击时系统的输出残差,T为攻击的时间窗口,此时输出残表达式为

(4)

其中:表示第i 辆车状态先验估计值,表示第i辆车的邻居车辆状态先验估计值. 对攻击状态下输出残差等式两边取模,可以得到

(5)

其中表示正常状态下系统的输出残差. 由于每辆车都需要接收来自与队列其他所有车辆的相对位置信息,当车辆队列任意一辆车受到攻击时,该攻击信号的影响会同时传递到系统中的其他所有车辆,ϕ[k − 1]为到k时刻第i辆车因攻击产生的系统状态变化量,ρ[k − 1]为到k时刻第i辆车的邻居车辆因攻击产生的系统状态变化量.由式(5)分析可知,当攻击信号满足条件

(6)

此时攻击前后输出残差不变,实现了攻击信号的隐蔽性,在这种隐蔽虚假注入攻击信号下,将无法触发传统的卡方检测器,未被检测系统识别的误差会随着时间积累,导致网联车系统状态误差在长时间内发散到无穷大 [23] .

3 自适应DKF算法

本节对自适应DKF算法进行设计,并对自适应DKF算法的参数进行理论分析,旨在完善和丰富DKF 算法的理论基础. 自适应DKF的作用有两方面: 一方面可以在车辆正常行驶时估计观测值,提高测量数据的精确度; 另一方面,自适应DKF算法可以结合检测算法完成攻击检测量的设计,从而实现对网联车GPS 虚假注入攻击的检测. 在DKF算法中,每辆车不仅考虑自身的位置信息,还考虑了与邻居车辆的相对位置信息,这种方法旨在融合和滤除单一数据源的测量误差,其状态估计比仅使用自身GPS 信号的卡尔曼滤波状态估计更精确. 然而,DKF应用过程中有一个关键的限制,即必须已知噪声的统计特性,在实际场景中,通常只能得到近似的噪声统计特性,这种近似性可能会使得DKF的估计误差增大,甚至引发滤波发散. 基于上述讨论,本节首先完成了DKF算法的设计以及滤波系统参数理论分析; 随后,引入噪声估计环节 [21],实现了自适应DKF算法,该算法能实时估计噪声的统计特性,提升系统状态估计的精确度,确保滤波系统的稳定性.

3.1 DKF算法设计

DKF算法利用系统输入、输出以及状态方程,对系统状态进行最优估计,首先选取初始的估计值 和预测误差协方差Pi,0,然后循环执行预测和更新步骤.

1)预测步骤.

(7)

其中:和分别为 k 时刻系统的先验状态估计值以及 k 时刻系统的先验误差协方差矩阵; 分别为k − 1时刻系统的后验状态估计值以及k − 1时刻系统的后验误差协方差矩阵,预测步骤即利用上一时刻的后验状态估计值得到当前时刻的先验状态估计值.

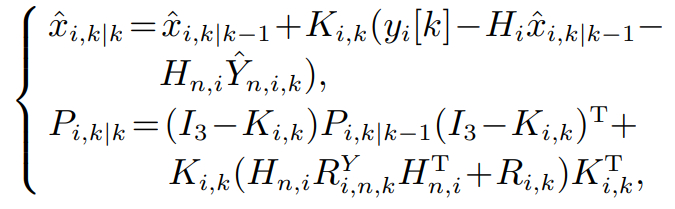

2)更新步骤.

(8)

其中DKF增益表达式为

(9)

其中:

在DKF更新步骤中,使用新的观测数据对当前时刻DKF的预测数据进行修正,这一过程的关键在于合理地计算DKF后验误差协方差矩阵和DKF增益,下面对DKF这两个重要参数进行理论推导和分析.

令后验误差则有等式

(10)

令后验误差协方差矩阵则有

(11)

因此,推导求得后验误差协方差矩阵.

下面对DKF增益进行推导. 假设存在A,B 矩阵,其中B为对称矩阵,根据矩阵性质可得[24]

(12)

(13)

DKF增益本质是最小均方误差协方差估计,即需求出最优估计Ki,k,使得的值最小,对等式(11)展开求迹可得

(14)

令结合等式(12)–(13)可得

(15)

3.2 噪声估计方法

本文利用一种后验次优无偏估计算法 [21],用于实时估计第i辆车过程噪声期望和方差以及测量噪声期望和方差分别为

(16)

(17)

(18)

(19)

上述模型假设噪声为常值,然而网联车实际行驶过程中,外部环境的多变将导致噪声的统计特性也随之改变. 对于后续时刻噪声估计而言,越早时刻的数据参考价值也越低. 为了解决这一问题,本文引入渐消指数加权法,对每个时间点的数据进行加权,能增强最近观测点噪声的权重,加权系数θj满足条件

(20)

其中b为遗忘因子,因此可以得到

(21)

用权重系数代替即可得到时变噪声估计器,本文以为例,即

(22)

同理可以求得

(23)

(24)

(25)

将等式(22)–(25)与第3.1节的 DKF算法相结合,即可得到自适应DKF算法.

自适应算法动态估计当前时刻测量噪声与过程噪声的均值和方差,从而为DKF提供更精确的噪声数据,自适应DKF算法具体步骤如表1所示.

4 网联车GPS攻击检测

本节首先分析了文献 [20] 提出的两种针对网联车 GPS虚假注入攻击的检测算法,这两种算法均以DKF输出残差为基础,分别构建了卡方检测方法和GLR检测方法. 考虑到这两种算法在检测隐蔽虚假注入攻击时的局限性,本节提出了一种改进的基于自适应DKF状态残差的卡方检测方法,并通过理论证明了该方法在识别隐蔽虚假注入攻击方面的有效性.

4.1 基于DKF输出残差的卡方检测

基于DKF输出残差的卡方检测方法利用输出残差信号构建卡方检测量,以判断网联车GPS是否遭受攻击. 假设βk为zi [k]的协方差矩阵,因此,网联车在正常状态下,有如下等式:

(26)

取卡方检测量为

(27)

根据卡方检测相关性质可知,卡方检测量gk服从自由度为3 + |Ni|的卡方分布,选取合适的置信度水平η,查询判定阈值,攻击检测判定方法如下:

(28)

当时,即可判定系统被攻击. 然而,在隐蔽虚假注入攻击前后,基于输出残差设计的卡方检测量保持不变,因此该方法无法检测隐蔽虚假注入攻击.

表1自适应DKF算法伪码

Table1Adaptive DKF algorithm pseudocode

4.2 基于DKF输出残差的GLR检测

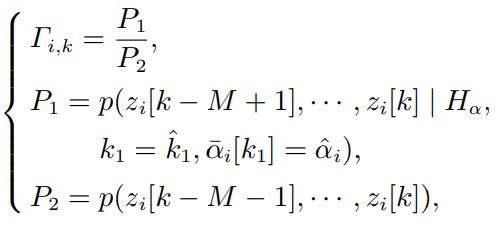

在文献 [20] 中,利用DKF的输出残差构建的另一种检测算法为改进的GLR检测算法,定义检测量为

(29)

其中: P1表示攻击时刻为攻击信号强度为条件下观察到特定输出残差序列概率,即备择假设 Hα; P2为正常情况下观察到特定输出残差序列概率,即零假设H0; M表示滑动窗口大小. 令备择假设与零假设比值为系统受到攻击后会导致输出残差的统计特性发生改变,也会增大,设定阈值判定方法如下:

(30)

然而,隐蔽虚假注入攻击前后,输出残差的统计特性保持不变,Γi,k在攻击前后维持相同的数据分布,因此,该检测算法同样无法有效检测隐蔽虚假注入攻击.

4.3 基于自适应DKF状态残差的卡方检测

由第4.1节和第4.2节分析可知,文献 [20] 提出的两种检测算法均无法检测隐蔽虚假注入攻击. 本文从自适应DKF状态残差角度考虑,设计了一种改进的基于自适应DKF状态残差的卡方检测方法,并通过理论证明该算法在面对隐蔽虚假注入攻击时的有效性.

系统正常状态下自适应DKF状态估计值为

(31)

系统遭受攻击时自适应DKF状态估计值为

(32)

分析等式(31)–(32)可知,当系统受到满足式(6)描述的隐蔽虚假注入攻击时,系统状态估计量仍会发生变化,变化量为ϕ[k − 1],因此通过自适应DKF状态残差设计检测量可以完成隐蔽虚假注入攻击的检测.

定义新的状态估计量如下:

(33)

其中:为三维理想状态估计值,不受测量噪声和过程噪声的影响; 是通过自适应DKF得到的状态预测值,服从三维正态分布. 取新的状态残差为

(34)

在每个时间步长为确定的理想状态估计值,不服从任何概率分布,当与其相减所得到的服从三维正态分布,此时协方差矩阵为

(35)

取基于DKF状态残差的卡方检测量为

(36)

其中为变量的二次型,根据卡方分布定义,服从自由度为3的卡方分布. 选择置信度水平

(37)

通过卡方检测表查询出判定阈值

传统的卡方检测仅依赖于当前时刻数据,这将导致较大误差,因此,需对上述卡方检测方法进一步优化,引入滑动窗口技术对数据进行平滑处理,以增强数据的连续性并优先考虑近期观测值的影响力. 设计一个线性递增的权重分配机制,为窗口中靠近当前时刻数据分配更高的权重. 定义一个大小为M1的滑动窗口,并为窗口内的每个观测值计算了一个权重按照下式进行计算:

(38)

更新后的观测值为

(39)

攻击检测的判定方法如下:

(40)

至此,得到改进的基于DKF状态残差的卡方检测方法.

5 仿真实验与结果

为验证本文提出的自适应DKF性能以及所设计的基于自适应DKF状态残差的卡方检测方法性能,首先,在正常情况下,对比 DKF和自适应DKF的状态估计值; 然后,在隐蔽虚假注入攻击的条件下,将本文设计的检测方法与基于DKF输出残差的卡方检测方法以及GLR检测方法进行对比,并得出相应结论. 在仿真实验中,系统仿真参数设置如表2所示,系统的测量噪声以及过程噪声均由高斯信号表示,在MATLAB中使用randn(·)函数生成.

为简化仿真实验过程,实验构建了共由3辆车组成的网联车队列,编号分别为1,2,3. 其中车辆1为领头车辆、车辆2和车辆3为跟随车辆. 假设车辆1的控制输入已知,车辆2和车辆3控制输入均设置为跟随前车,且通信过程中不存在延时,即车辆2和车辆3能实时响应车辆1的加速度变化,并保持与车辆1相同的加速度运动. 在后续实验中,本文仅选择车辆2进行详细仿真,但是基于自适应DKF的检测和估计算法均在局部执行,在实际过程中,网联车队列中车辆的数量是可扩展的,且队列中每辆车均可布置自身的自适应DKF算法以及检测算法.

表2仿真参数

Table2Simulation parameters

5.1 正常情况下车辆运行状态

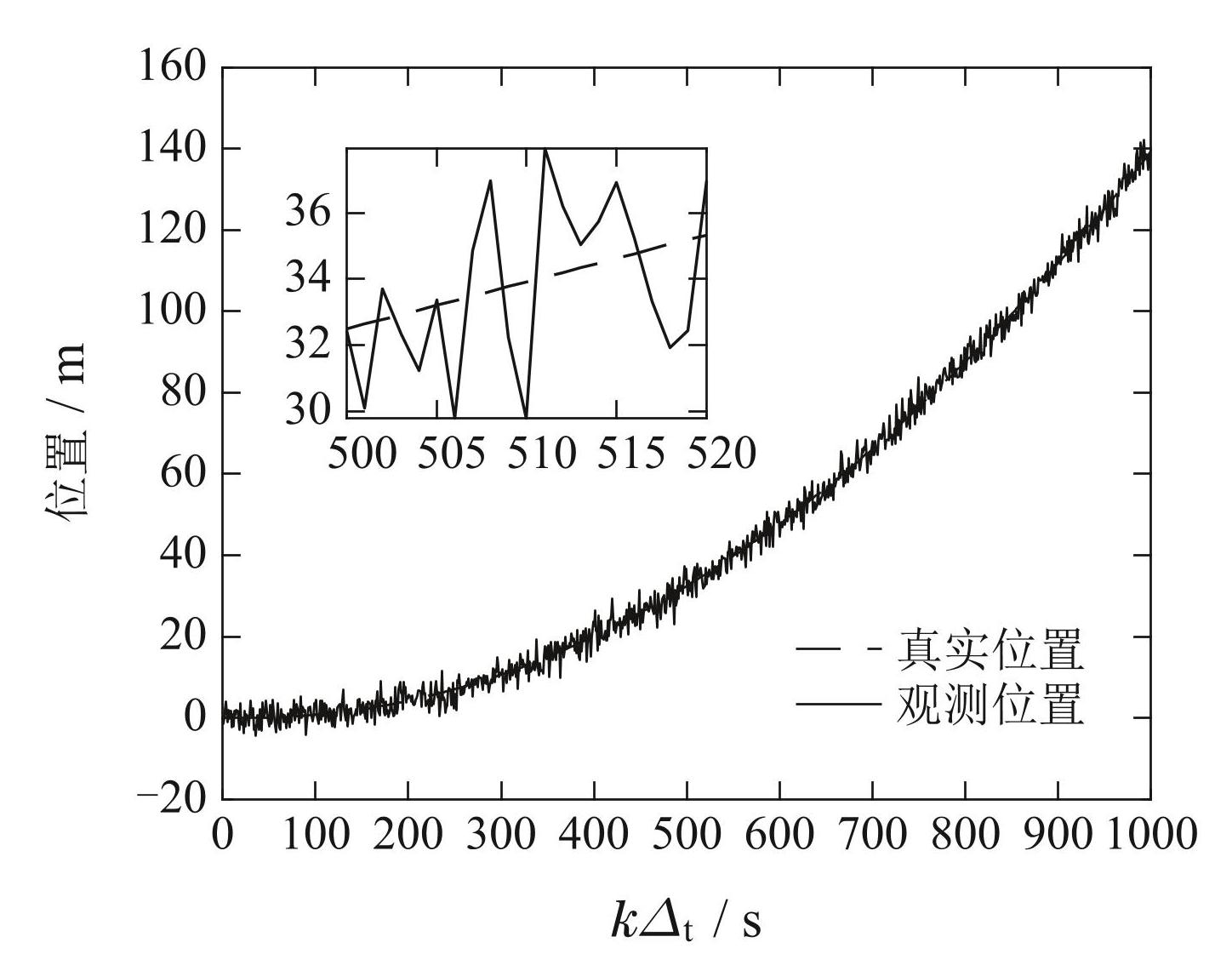

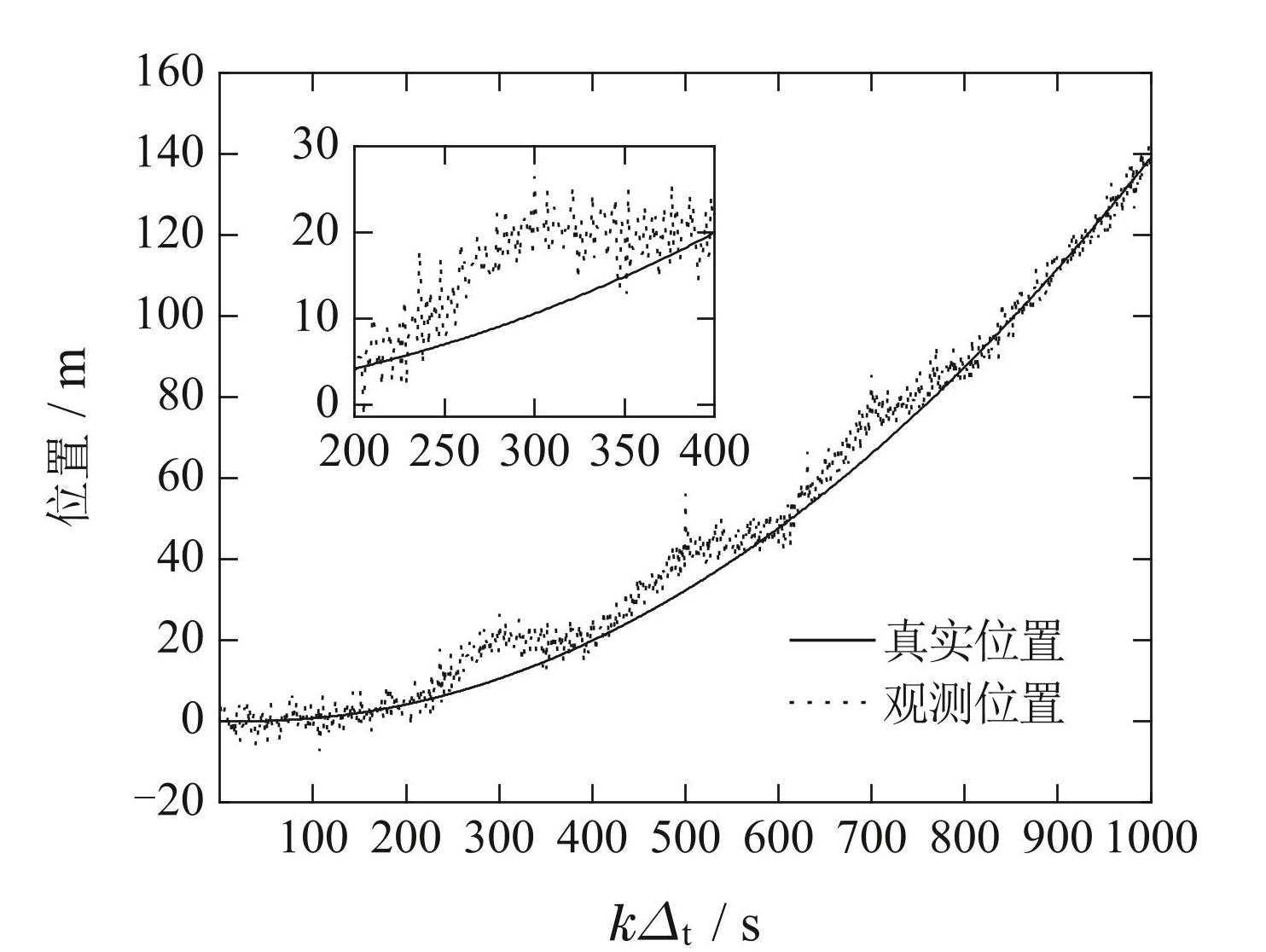

本节对DKF和自适应DKF在正常情况下状态估计性能进行分析. 车辆2在正常行驶情况下GPS位置测量结果如图2所示,在测量噪声的影响下,GPS测量位置出现了偏差.

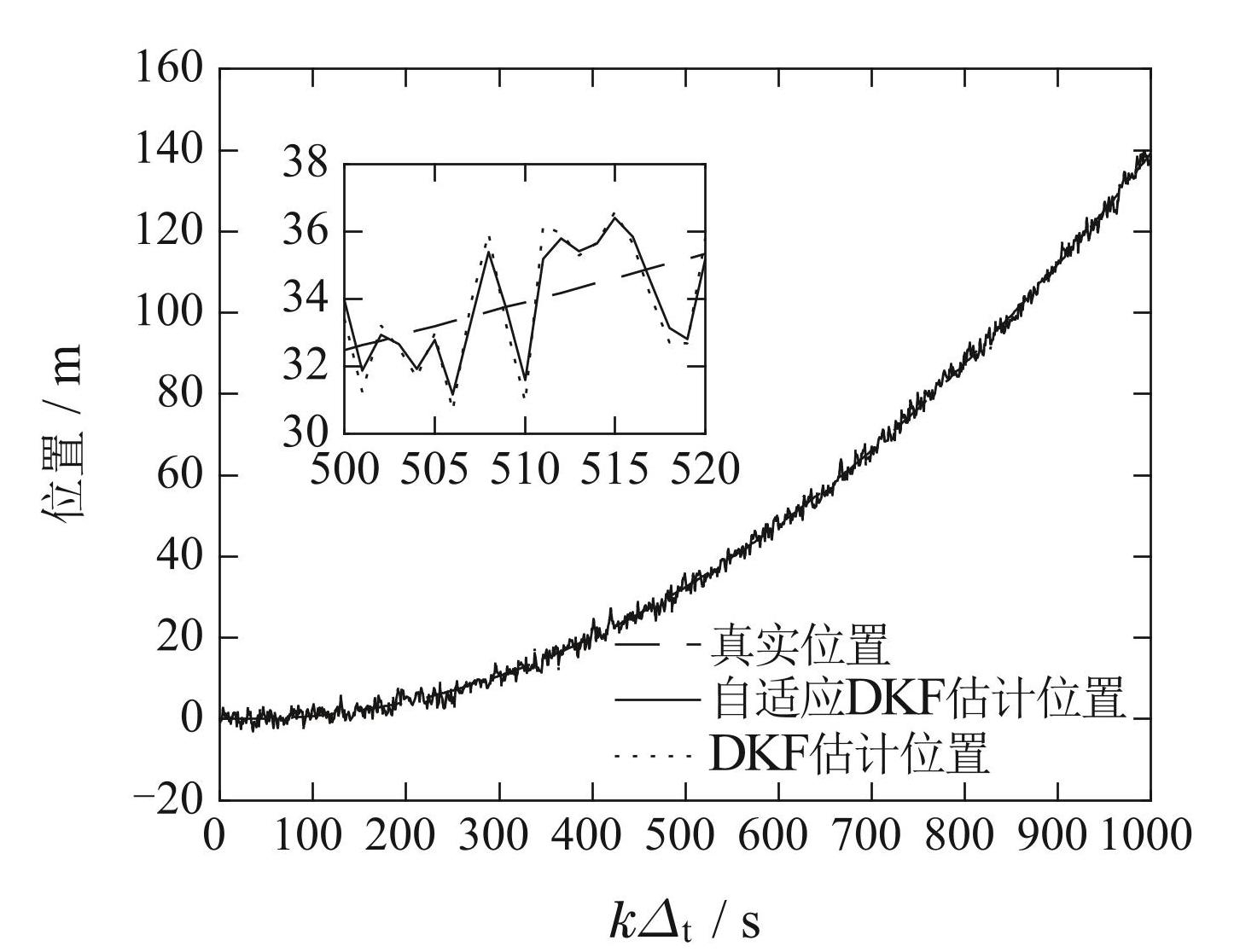

DKF和本文设计的自适应DKF在正常情况下对网联车位置信息的状态估计如图3所示,通过对比图2和图3可知,DKF和自适应DKF在正常情况下均可提高状态估计的精确度,但自适应DKF在运行过程中能够动态估计噪声的统计特性,因此其估计误差相较于普通DKF更小,能够提供更为精确的状态估计结果.

图2车辆2在正常情况下GPS位置测量

Fig.2The GPS position measurement of vehicle2 under normal conditions

5.2 正常情况下检测方法性能对比

本小节在第5.1节车辆在未受到攻击的情况下,对基于DKF输出残差的卡方检测方法、基于DKF输出残差的GLR检测方法以及本文提出的基于自适应DKF 状态残差的卡方检测方法共3种检测算法的检测性能进行对比,由此评估检测算法在未受攻击条件下的误报率性能,误报率(false positive rate,FPR)通过以下公式计算:

(41)

其中: FP(false positives)表示误报的次数,TN(true negatives)表示正确判定为正常情况数量,在本节设定的环境中,实验总次数为1000,即FP+TN 为1000,统计 FP数量即可得到误报率.

图3车辆2在正常情况下位置估计

Fig.3The GPS position estimation of vehicle2 under normal conditions

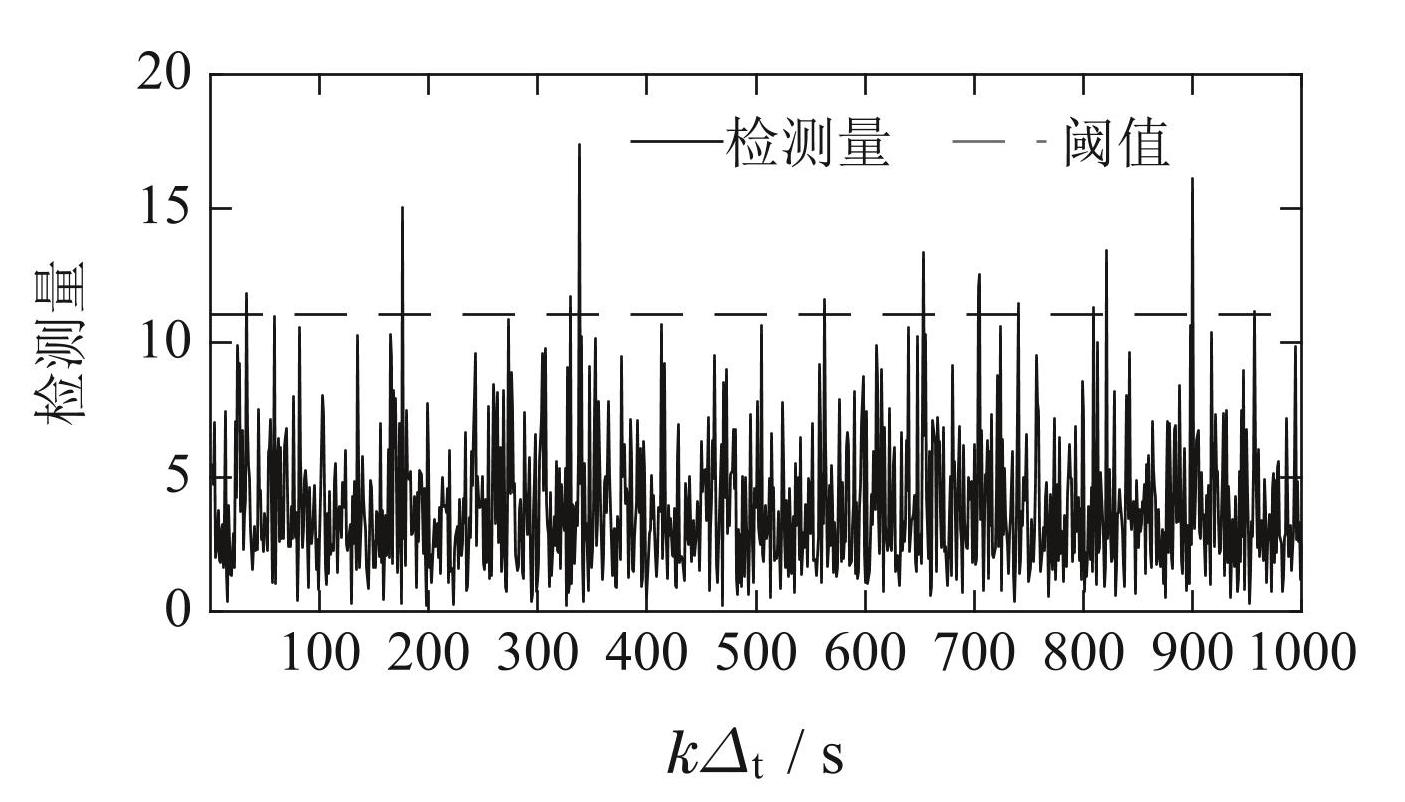

基于DKF输出残差的卡方检测方法: 该方法遵循自由度为5的卡方分布,通过查询卡方分布表,可以得知检测方法判定阈值为11.07. 在正常情况下,该方法检测结果如图4所示,检测算法出现了明显的误报,这些误报将会一定程度干扰系统的正常判断,通过重复实验并记录误报次数,得到每次实验的误报率,统计多次实验平均误报率为5.3%.

图4正常情况下基于DKF输出残差卡方检测方法结果

Fig.4Chi-square detection results based on DKF output residuals under normal conditions

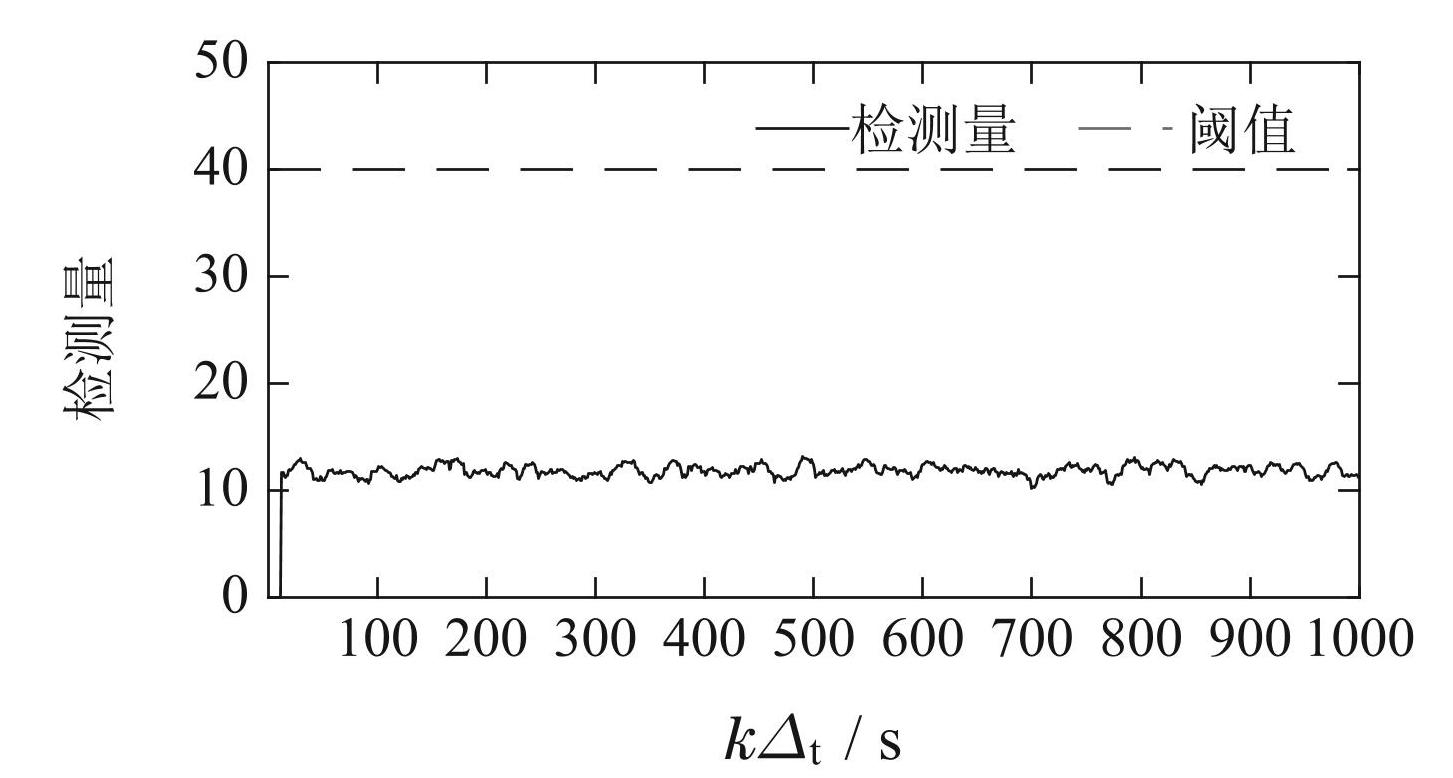

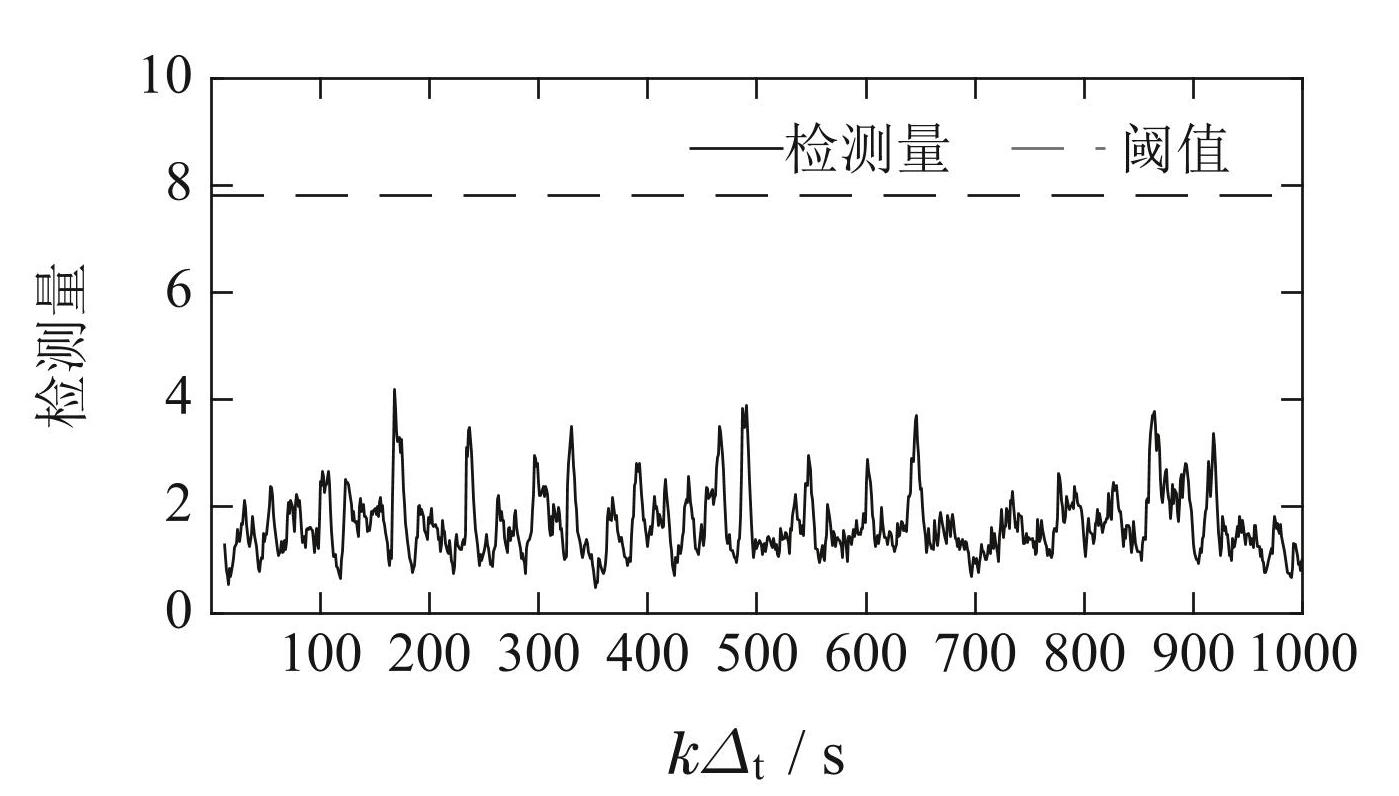

本文设计的基于DKF状态残差的卡方检测方法: 取滑动窗口M1大小为10,由第4.3节分析可知本文设计的检测算法服从自由度为3的卡方分布,通过查询卡方分布表可以得知,该方法检测阈值为7.81,在正常情况下基于DKF状态残差的卡方检测方法结果如图6所示,该方法不存在明显的误报情况.

图5正常情况下基于DKF输出残差GLR检测方法结果

Fig.5GLR detection results based on DKF output residuals under normal conditions

图6正常情况下基于自适应DKF状态残差卡方检测

Fig.6Chi-square detection based on adaptive DKF state residual under normal conditions

通过对比分析可以得出以下结论: 基于DKF输出残差的卡方检测方法在未受攻击的正常情况下存在较高的误报率,这可能会干扰系统的正常判断,影响检测算法的实用性. 基于DKF输出残差的GLR检测方法和本文提出的基于自适应DKF状态残差的卡方检测方法表现出较低的误报率,显示了更好的稳定性.

5.3 隐蔽虚假注入攻击下检测方法性能对比

本节探讨3种检测方法在隐蔽虚假注入攻击下的检测性能. 隐蔽虚假注入攻击的目标是在对系统产生潜在影响的同时避免立即被检测系统识别,仿真中为了模拟隐蔽虚假注入攻击信号,攻击强度设计为先缓慢增强,达到峰值后缓慢减弱,这种渐进式攻击模仿了系统正常运行中的波动,从而难以被传统检测方法捕捉. 隐蔽虚假注入攻击下GPS位置测量如图7所示.

为了避免仿真过程中存在偶然性,仿真实验设置在时间步长分别为k= 200至k= 400,k = 400至k = 600,以及k = 600至k = 800期间,连续遭受3次隐蔽虚假注入攻击,每次攻击持续时间步长为200. 攻击信号发生后的前100 时刻,攻击信号的强度随时间线性增加,每个时间步长增长强度为0.1,攻击持续100个时间步长后,即时间步长k = 300,k = 500,k = 700 时攻击信号强度达到最大,此时攻击信号αp,i =10,攻击信号在峰值处能够产生最大的系统偏差,从而达到潜在破坏的目的. 攻击信号强度到达峰值后逐渐减小直至归零. 此仿真过程模拟了攻击者逐渐增加攻击量直至达到损害目的后逐步撤离的情况. 虽然隐蔽虚假注入攻击在短时间内可能未对系统造成明显扰动,但长期累积效应可能导致系统严重偏离预期轨迹或造成系统损坏.

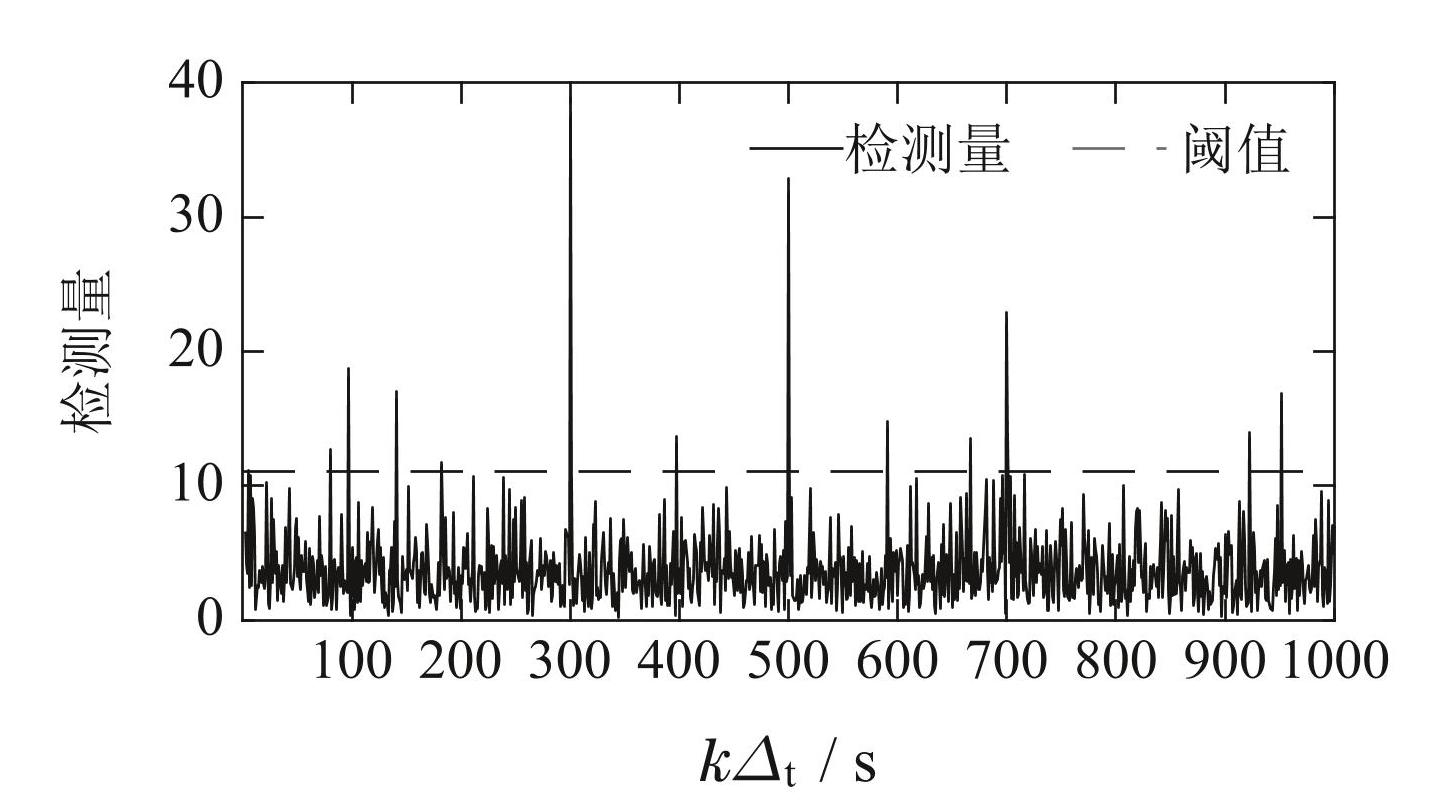

基于DKF输出残差的卡方检测在隐蔽虚假注入攻击下的检测结果如图8所示,在攻击发生期间,只存在个别时刻超出阈值,然而短暂的出现异常无法判定系统被攻击,也可以被判定为误报,只有连续超出阈值才可判断系统被攻击 [25],因此,该检测算法无法有效检测到隐蔽虚假注入攻击.

图7车辆2在隐蔽虚假注入攻击下GPS位置测量

Fig.7The GPS position measurement of vehicle2 under stealthy false injection attacks

图8隐蔽虚假注入攻击下基于DKF输出残差卡方检测

Fig.8Chi-square test based on DKF output residuals under stealthy false injection attacks

基于DKF输出残差的GLR检测方法在隐蔽虚假注入攻击下的检测结果如图9所示,在攻击发生期间,检测量始终在保持正常范围,并没有明显波动,这表明这种检测算法无法有效检测到隐蔽虚假注入攻击,系统状态偏差会随着时间不断增大,最终损坏系统.

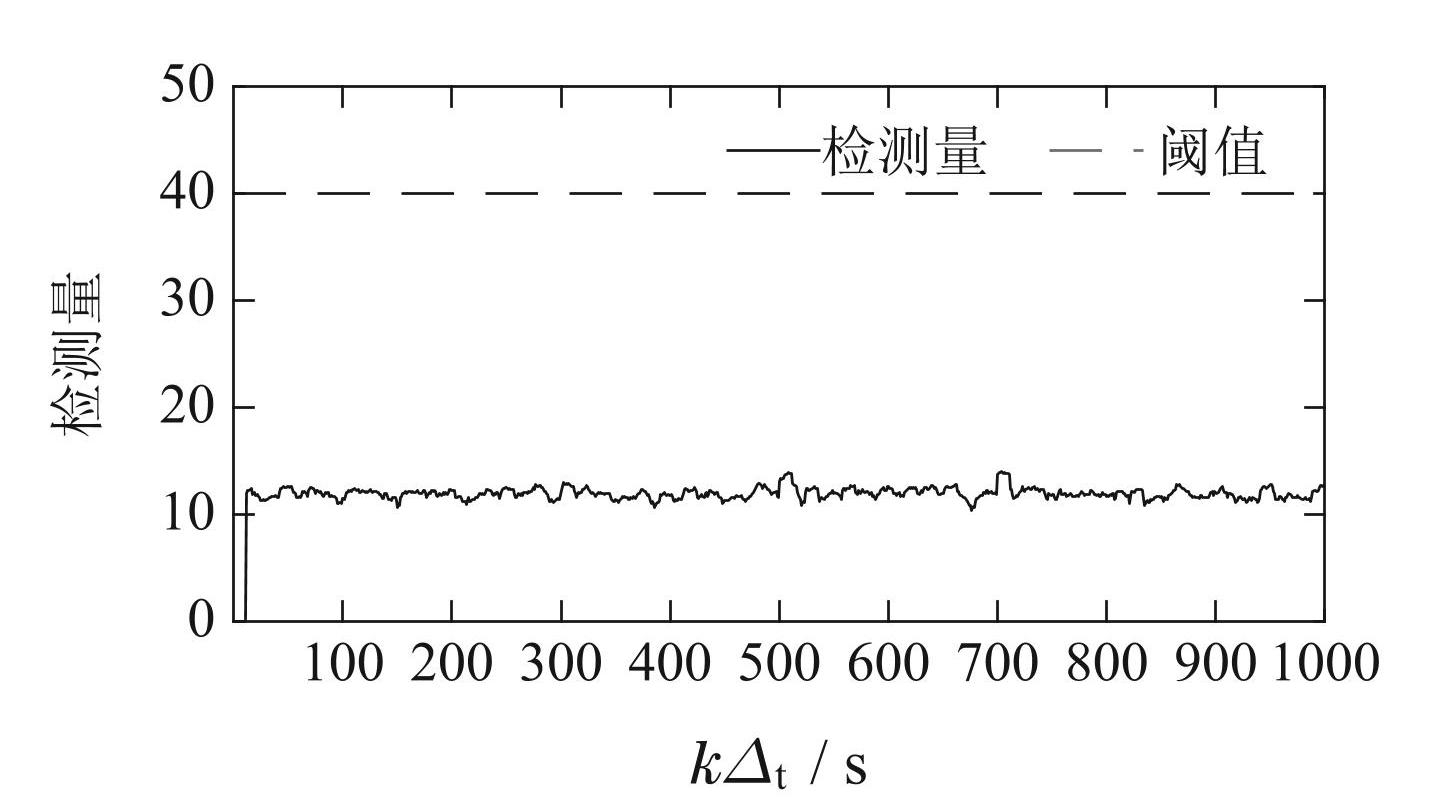

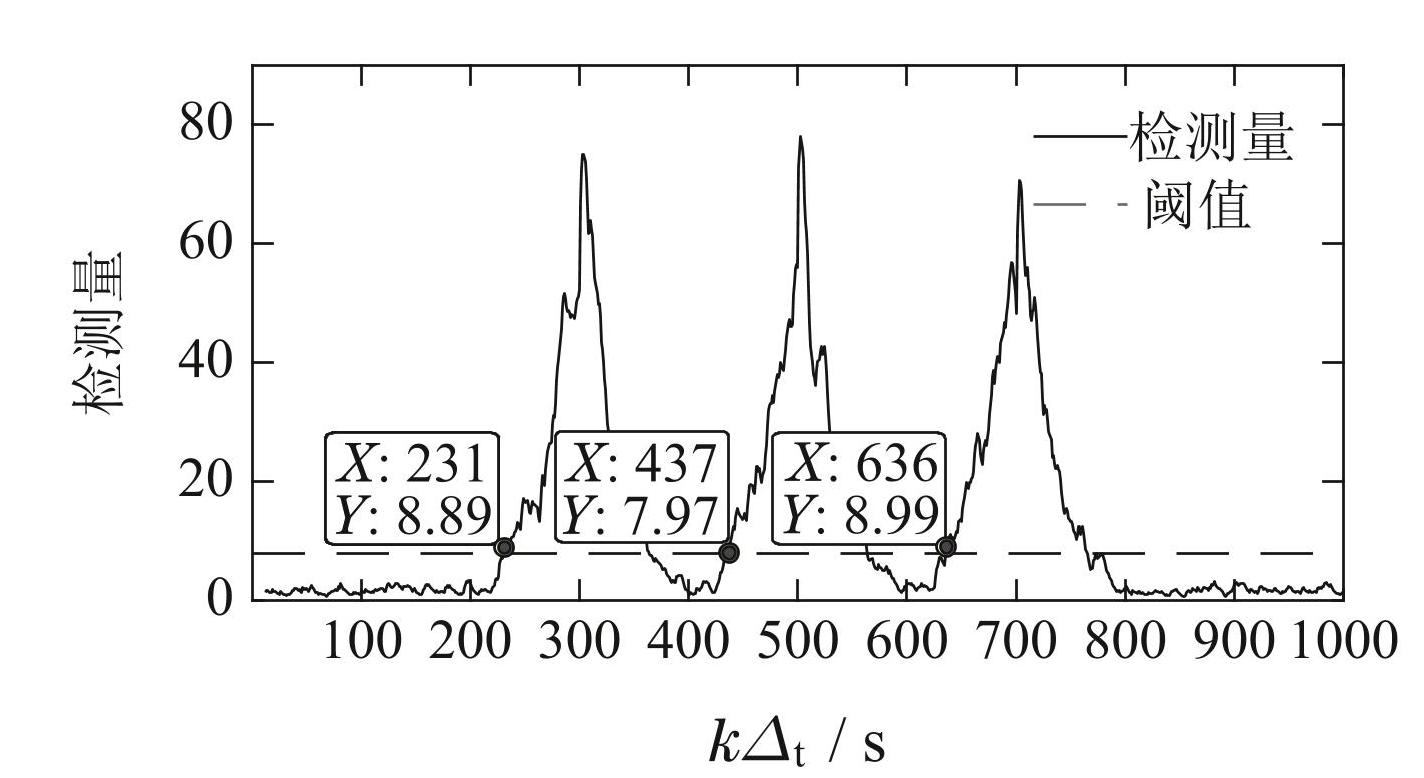

本文设计的基于自适应DKF状态残差的卡方检测结果如图10所示. 在隐蔽虚假注入攻击初期,由于攻击信号微弱,对系统的干扰微乎其微,因此检测量并未超出阈值. 然而,随着攻击信号的逐渐增强,检测量也逐渐上升,当攻击信号强度能够影响系统状态时,检测量超过设定阈值,并在攻击量最大时达到峰值. 随着攻击强度的减小,检测量也随之减小,直到攻击信号的回落至噪声范围以下,检测量再次低于阈值. 图10中记录了3次成功检测到隐蔽虚假注入攻击的时间步长,分别为 k = 231,k = 437,k = 636. 本节设置的攻击强度随时间步长每次递增0.1,因此,在实验中成功检测到隐蔽虚假注入攻击时,当前的攻击强度分别为3.1,3.7,3.6.

图9隐蔽虚假注入攻击下基于DKF输出残差GLR检测

Fig.9GLR detection based on DKF output residuals under stealthy false injection attacks

图10隐蔽虚假注入攻击下基于DKF状态残差卡方检测

Fig.10Chi-square test for DKF state residuals under stealthy false injection attacks

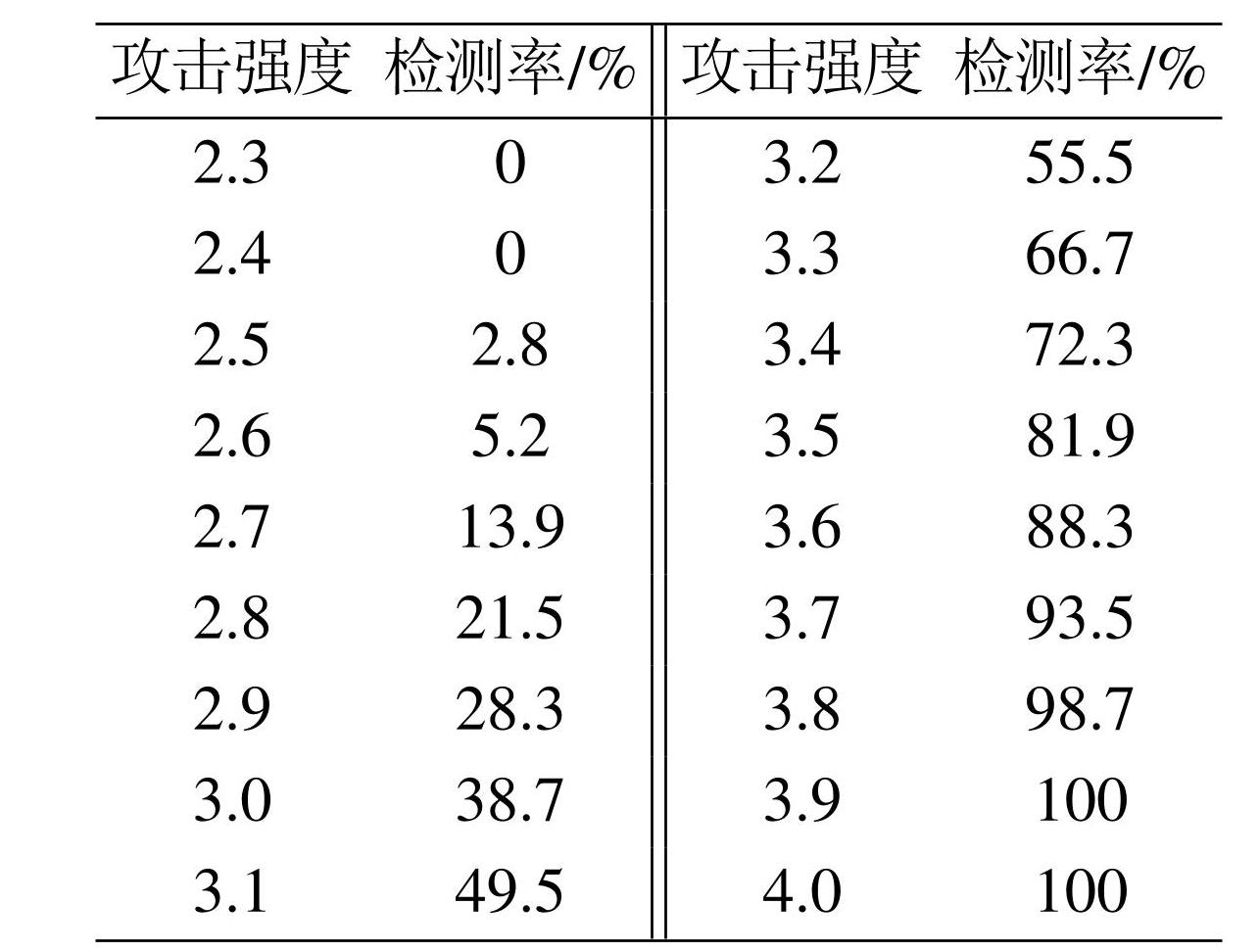

为探究本文设计检测算法的检测率,通过多次实验,总共统计1000次检测到隐蔽虚假注入攻击时的时间步长,并计算出每次检测到隐蔽虚假注入攻击时攻击信号强度大小,即可得到该检测算法的在不同攻击强度下检测率. 检测率随攻击强度的变化如表3所示,当攻击强度达到2.5时,系统开始对隐蔽虚假注入攻击具有检测能力,此时检测率为2.8%,随着攻击强度增加,检测率也不断增加,当攻击强度达到3.7时,检测率已经高达93.5%,当攻击强度为3.9时,可以完成100% 的检测.

值得注意的是,当攻击强度低于2.5时,虽然系统无法有效检测到攻击,但这种低强度的攻击通常不足以对系统造成实质性的损害. 隐蔽虚假注入攻击通常以缓慢和长期的方式进行,若其强度持续处于较低水平,如2.5以下,其对系统的影响通常是微乎其微的,也不太可能引起系统的显著异常或损害,从而对系统的正常运行影响甚小.

表3攻击信号强度与检测率

Table3Attack signal intensity and detection rates

通过上述实验可以得出结论,基于DKF输出残差的卡方检测方法以及基于DKF输出残差的GLR检测方法均无法有效检测到GPS隐蔽虚假注入攻击,本文设计的基于自适应DKF状态残差的卡方检测方法在保证低误报率的同时能有效检测到GPS隐蔽虚假注入攻击,进一步保障了网联车系统安全.

6 结论

本文提出了一种基于自适应 DKF状态残差的卡方检测方法,旨在检测网联车 GPS 的虚假注入攻击. 首先构建了网联车的状态空间模型,并描述了虚假注入攻击的数学模型. 随后,对DKF进行改进,加入噪声估计部分,设计了一种在运行过程中能够自适应估计噪声统计特性自适应DKF,提高滤波估计的准确性. 此外,还提出了一种基于自适应DKF状态残差的卡方检测方法. 仿真实验结果表明,本文提出的检测方法不仅能够有效地检测到隐蔽虚假注入攻击,还减少了系统的误报率. 未来研究将继续研究如何应用自适应 DKF进一步提高检测算法的灵敏度.